CSA安全沙龍 云時代的企業信息安全架構與網絡信息安全軟件開發新范式

隨著云計算技術的廣泛應用與數字化轉型的加速,企業信息安全正面臨前所未有的機遇與挑戰。CSA(云安全聯盟)安全沙龍作為業界交流的重要平臺,聚焦于探討云時代下,如何構建與時俱進的企業信息安全架構,并推動網絡與信息安全軟件開發范式的創新。

一、云時代企業信息安全的新挑戰與核心原則

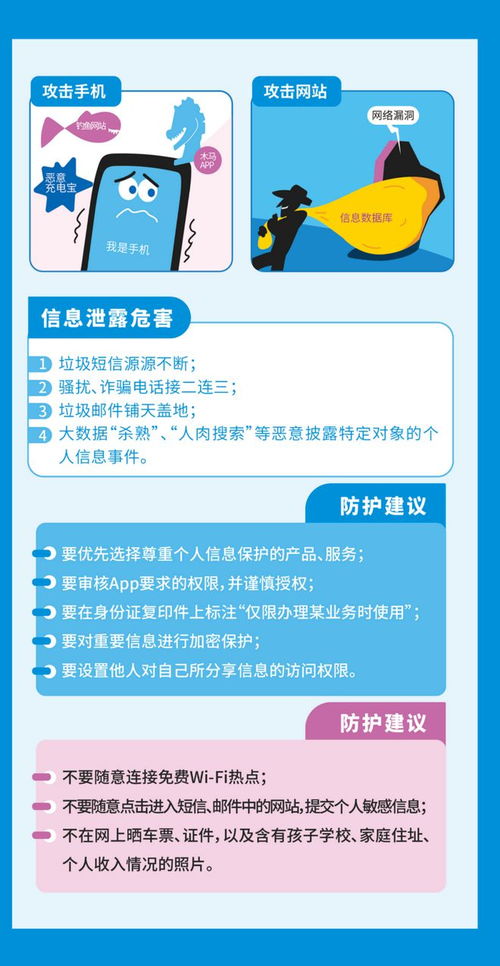

云計算的按需服務、快速彈性、資源池化等特性,在提升業務敏捷性和降低成本的也使得傳統以物理邊界為核心的“城堡式”安全模型逐漸失效。數據分散于多租戶環境,供應鏈依賴加深,攻擊面急劇擴大。因此,云時代的企業信息安全架構需要遵循以下核心原則:

- 零信任(Zero Trust):摒棄“內網即安全”的過時觀念,堅持“從不信任,始終驗證”,對所有訪問請求進行嚴格的身份驗證、授權和加密。

- 安全左移(Shift Left):將安全考慮和防護措施盡可能前置到開發、設計乃至需求階段,實現安全與DevOps流程的深度融合(DevSecOps)。

- 數據為中心的安全:保護對象從網絡邊界轉向數據本身,無論其存儲在何處、在何處流轉,都需實施持續的發現、分類、加密和訪問控制。

- 責任共擔模型(Shared Responsibility Model):清晰理解云服務提供商(CSP)與客戶之間的安全責任劃分,企業需負責自身數據、身份、訪問管理及合規性配置的安全。

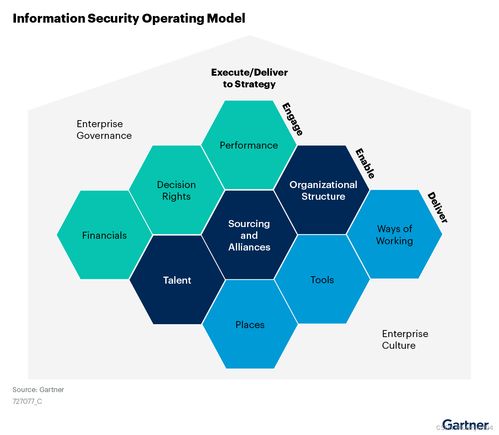

二、構建適應云時代的企業信息安全架構

一個健壯的云時代信息安全架構應是多層次、自適應和智能化的。

- 身份與訪問管理(IAM)層:這是零信任架構的基石。需要部署強身份驗證(如MFA)、基于角色的細粒度訪問控制(RBAC)、特權訪問管理(PAM)以及持續的行為分析,確保正確的人在正確的時間以正確的理由訪問正確的資源。

- 微隔離與軟件定義邊界(SDP)層:在網絡層,通過微隔離技術在東西向流量(服務器間流量)上實施精細的策略控制,防止威脅橫向移動。SDP則能隱藏應用和服務,在授權前不暴露任何網絡端口,有效縮小攻擊面。

- 云安全態勢管理(CSPM)與云工作負載保護平臺(CWPP)層:CSPM工具持續監控云資源配置,自動檢測并修復違反安全策略(如存儲桶公開、密鑰泄露)的配置錯誤。CWPP則為云工作負載(虛擬機、容器、無服務器函數)提供統一的安全防護,包括漏洞管理、運行時保護、系統完整性監控等。

- 數據安全層:整合數據發現與分類、端到端加密(包括傳輸中和靜態數據)、數據丟失防護(DLP)以及用戶與實體行為分析(UEBA),構建以數據生命周期的全方位保護。

- 統一的安全運維與智能分析層:通過安全編排、自動化與響應(SOAR)平臺整合來自各層的日志與告警,利用安全信息與事件管理(SIEM)系統和人工智能/機器學習技術進行關聯分析、威脅狩獵和自動化響應,提升安全運營效率與威脅感知能力。

三、網絡與信息安全軟件開發的范式轉變

為支撐上述架構,網絡與信息安全軟件的開發理念和實踐也需深刻變革。

- 從“產品”到“服務”與“代碼”:安全能力越來越多地以API服務(Security as a Service)或可直接嵌入應用的安全代碼庫(如密碼學庫、安全SDK)形式交付,實現與云原生應用的深度融合。

- 原生集成與自動化:安全工具需原生支持CI/CD流水線,能夠自動進行靜態應用安全測試(SAST)、動態應用安全測試(DAST)、軟件成分分析(SCA)和容器鏡像掃描,并將結果反饋給開發人員快速修復。

- 基礎設施即代碼(IaC)的安全:將安全策略以代碼形式定義和管理,使網絡架構、防火墻規則、合規策略等能夠像應用代碼一樣進行版本控制、自動化測試和部署,確保安全性與基礎設施變更同步。

- 可觀測性驅動的安全:開發的安全軟件需要具備強大的遙測數據輸出能力,與可觀測性平臺(監控、日志、追蹤)深度集成,為安全分析提供豐富上下文,實現從“監控”到“理解”的跨越。

四、CSA安全沙龍的啟示與未來展望

在CSA安全沙龍的交流中,業界共識日益清晰:云時代的安全建設是一個持續演進的過程,而非一勞永逸的項目。企業需要:

- 將安全視為一項核心業務賦能功能,而不僅僅是成本中心。

- 積極擁抱安全文化與流程變革,推動開發、運維與安全團隊的協同。

- 審慎選擇并有效集成各類安全工具與服務,避免形成新的“安全孤島”。

- 持續關注云安全聯盟(CSA)等機構發布的最佳實踐、研究(如CSA STAR、CMMC模型)和指南,保持架構的前瞻性。

隨著混合云/多云、邊緣計算、AI大模型的普及,信息安全架構將更加動態和智能。網絡與信息安全軟件的開發也將更加強調自適應、彈性與預測性防護能力。通過CSA安全沙龍這樣的平臺凝聚智慧、分享經驗,共同探索并實踐云時代的安全新范式,是企業構筑數字時代核心競爭力的必由之路。

如若轉載,請注明出處:http://www.laiyunhaorc.cn/product/49.html

更新時間:2026-04-08 09:10:57